Zabezpieczenie Danych W Obwodzie Za Pomocą Kłódki Z Dziurką Od Klucza To Nowoczesna Bezpieczna Technika | Zdjęcie Premium

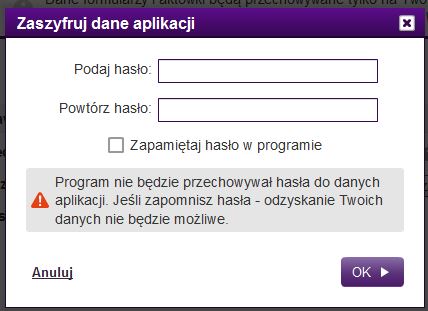

5 sposobów na zabezpieczenie swoich danych w sieci - ERP-view.pl - systemy ERP, CRM, ECM, MRP, Business Intelligence, MRP

Jak chronić dane osobowe? Bezpieczeństwo i ochrona danych w firmie. - Technologie i rozwiązania informatyczne - Warszawa | Geotechnology

Kara za nieprawidłowe zabezpieczenie danych osobowych - GDPR.pl - ochrona danych osobowych w UE, RODO, IOD

Zabezpieczenie danych osobowych + CD - Andrzej Drozd | książka w tezeusz.pl książki promocje, używane książki, nowości wydawnicze